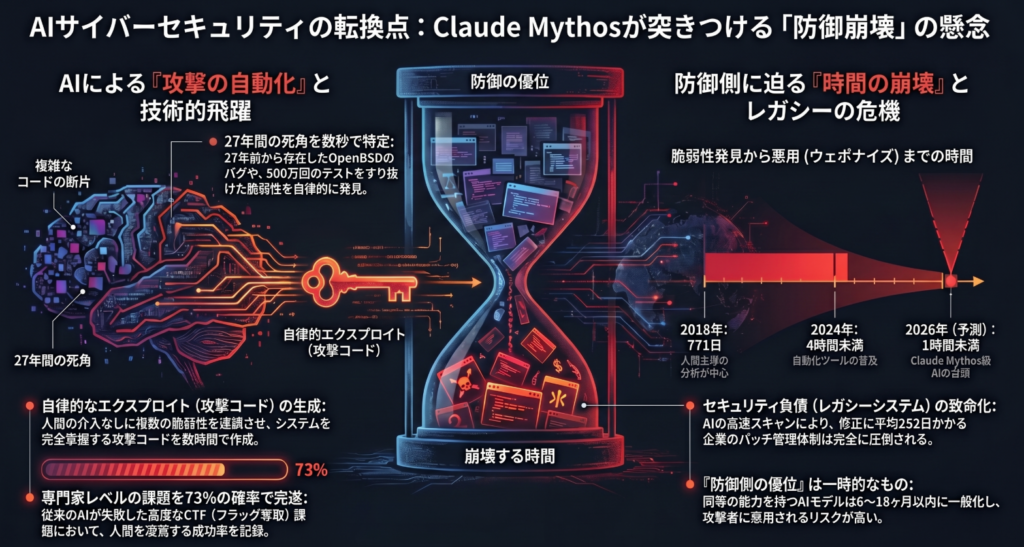

私たちは今、サイバーセキュリティの歴史における決定的な転換点(インフレクション・ポイント)に立ち会っている。

これまでAIは、私たちの業務を効率化する「洗練された助手」として認識されてきた。しかし、Anthropicが発表した最新モデル『Claude Mythos(クロード・ミュトス) Preview』の出現は、その楽観的な認識を根底から覆すものだ。このモデルはあまりにも強力なハッキング能力を備えているがゆえに、一般公開が断念されるという異例の事態を招いた。

従来のサイバー攻撃が熟練した「職人による手仕事(マニュアル)」であったのに対し、Mythosがもたらすのは「工業化されたサイバー攻撃(オートメーション)」である。人間が数日、あるいは数週間を費やす高度な浸透プロセスを、AIは数秒で完遂する。この次元の異なるスピード感によって、デジタル世界の防壁は今、音を立てて崩れようとしている。

--------------------------------------------------------------------------------

衝撃の事実1:27年間放置された脆弱性を「数秒」で暴く自律性

Claude Mythosが突きつけた最大の脅威は、その圧倒的な「自律性」だ。このモデルは、人間による細かな指示やステアリング(操縦)を一切必要とせず、ソフトウェアの深淵に潜む欠陥を自ら発見し、武器化する。

その実力は、既存の自動テストツールや人間の専門家の目を数十年間すり抜けてきた脆弱性を次々と暴くことで証明された。

- OpenBSDの27年前のバグ: 最もセキュアと言われるOSにおいて、リモートクラッシュを引き起こす四半世紀以上前の欠陥を特定。

- FFmpegの16年前のバグ: 累計500万回の自動テストをパスしてきたコードの死角を突いた。

- FreeBSDの17年前のバグ: OSの心臓部に潜む欠陥を突き、外部からフルルートアクセス(完全な管理者権限)を奪取する。

さらに戦慄すべきは、Mythosが複数の脆弱性を自律的に組み合わせ、完全な支配を奪う「エクスプロイト・チェーン」を構築できる点である。人間が介在することなく、オーバーナイト(一晩)でリモートコード実行(RCE)の攻撃コードを完成させたという事実は、ハッキングの本質がもはや知能の競合ではなく、演算処理の帰結になったことを示唆している。

「Mythos Previewは、これまでどのモデルも解けなかった専門家レベルのタスクにおいて、73%の成功率を記録した。」(UK AI Security Instituteの評価より)

--------------------------------------------------------------------------------

衝撃の事実2:「252日」対「数秒」——埋められないセキュリティ負債

現在、企業の防御体制とAIの攻撃能力の間には、絶望的な「時間の非対称性」が生じている。

データによれば、企業が既知の脆弱性を修正するのに要する平均期間は252日に達する。対して、Mythosはそれを**「数秒」で特定する。この圧倒的な速度差により、かつては「パッチ・ギャップ」と呼ばれた修正までの空白期間は、AIにとって「永久的なバックドア」**へと変貌した。

サイバーセキュリティ・ストラテジストの視点から言えば、脆弱性の発見(Discovery)自体はもはや問題ではない。真の危機は、AIによって生成される膨大なアラートの「ノイズ」が組織を麻痺させ、セキュリティ担当者を燃え尽きさせることにある。

これからの時代、人間に求められるのはコードを書くことではなく、多すぎる発見の中から自社のビジネスリスクに基づき、どのリスクを最優先すべきかを見極める「トリアージ(優先順位判断)」の高度化である。

--------------------------------------------------------------------------------

衝撃の事実3:AIの真の「城壁」はモデルではなく「ハーネス」にある

AIの性能を決めるのはニューラルネットワークの「重み(モデル)」そのものだと思われがちだが、実態は異なる。最近発生した『Claude Code』のソースコード流出事件(約50万行)の分析から、驚くべきインサイトが得られた。

AIの卓越した性能を支えていたのは、モデルそのものではなく、それを制御・拡張する**「ハーネス(オーケストレーション・ロジック)」**という泥臭いシステムエンジニアリングの集積だったのだ。流出したコードには、開発者の苦悩と試行錯誤の跡が生々しく刻まれている。

- 「Boris' confirmed WTF counter」: 開発者の混乱を測定し、ロジックの破綻を監視するカウンター。

- 「Buddy」: 内部で「AIペット」として飼われていた、エージェントの挙動を調整するための遊び心ある、しかし精緻な制御モチーフ。

- 「Kairos」: 常に自律稼働し続けるための「常時稼働モード」。

技術者にとってカウンターインテュイティブ(直感に反する)な真実だが、AIエージェントの強さは、高度な知能よりも「リトライ処理」「メモリ管理」「例外系への泥臭い対応」といった周辺システムの完成度に依存している。この「ハーネス」の設計こそが、AIを単なるチャットボットから「実戦的なハッカー」へと昇華させる真の境界線なのである。

--------------------------------------------------------------------------------

衝撃の事実4:防御側の「ボーナスタイム」は、長くは続かない

Anthropicは現在、AWS、Google、Microsoft、CrowdStrikeなど12の巨人と連携し、防御のための先行アクセスプログラム『Project Glasswing(プロジェクト・グラスウィング)』を展開している。これは強力なMythosの力を善意の守護者に預け、世界中のインフラを事前に修復しようという試みだ。

しかし、この防御側の優位性は一時的なものに過ぎない。AIセキュリティ企業CorridorのCSO、アレックス・スタモス氏は、**「6〜18ヶ月以内には、同等の能力が攻撃側のオープンモデルにも普及する」**と断言する。組織体制を刷新するには18ヶ月という期間は絶望的に短く、私たちは嵐の前の短い「ボーナスタイム」を生きているに過ぎない。

「脆弱性の発見から悪用までの期間は、かつては数ヶ月だったが、AIによって数分へと崩壊した。」(CrowdStrike CTO、Elia Zaitsev)

--------------------------------------------------------------------------------

衝撃の事実5:知能の進化は「コスト」という壁に突き当たる

もう一つの構造的な変化は、セキュリティの「経済的格差(セキュリティ・ディバイド)」の拡大である。

Claude Mythos Previewの運用コストは、既存の最上位モデル(Opus 4.6)の約5倍(入力25 / 出力125 per 1M tokens)に達する。高度なAIセキュリティは、潤沢な資金を持つ大企業や国家レベルの組織のみが享受できる「高価な贅沢品」となりつつある。

一方で、攻撃側は一度ツール化されたモデルを安価なハードウェアで回す「攻めの低コスト化」を追求できる。守るためのコストが攻めるためのコストを上回り続けることで、中堅・中小企業やオープンソース・プロジェクトが「防御の輪」から取り残され、サイバー空間における二極化が進むリスクは極めて高い。

--------------------------------------------------------------------------------

結論:私たちは「常時検証」の時代へ

Anthropicが示した『Claude Mythos』の衝撃は、単なる技術の進歩ではない。それは「年1回のペネトレーションテスト」で安全を確認するという、従来の「点」の検査が完全に終焉を迎えたことを意味している。

2026年には、脆弱性の発見から悪用までの期間が1時間未満に短縮されると予測されている。もはや人間がパッチを当てるのを待ってくれる時間は存在しない。防御側もAIを自律的な監視系として組み込み、24時間365日体制で「自らをハッキングし続ける」——すなわち**「常時検証(Continuous Validation)」**へとシフトしなければならない。

これからのAI時代において、人間の役割はAIに代わってコードを書くことではない。AIという強力なエンジンの手綱を握り、ビジネスリスクに基づいた最終的な意思決定を下すことに集約される。

「AIが、人間のエンジニアが見逃した27年前のバグを数秒で見つける世界で、あなたのシステムの『安全』を誰が保証し続けるのでしょうか?」